From Localhost to Live LMS

Deploying a Production-Ready Learning Platform on Ubuntu VPS. Course gratis ini membahas perjalanan nyata dari localhost ke live server menggunakan Ubuntu 22.04, akses PuTTY, Nginx, SSL, PM2, dan pola deployment yang akan terus diperbarui mengikuti error nyata yang kita temui di VPS.

Your Learning Progress

Track live progress from the same client-side learner state used in lesson pages.

Apa itu VPS untuk LMS

Memahami apa itu VPS, mengapa LMS membutuhkan VPS, dan bagaimana VPS menjadi rumah online untuk aplikasi yang sebelumnya hanya berjalan di localhost.

Continue LearningCourse Curriculum

Structured sections, lessons, and materials designed so this course can evolve into a full LMS content engine.

Module 1 — Menyiapkan Ubuntu VPS

Menyiapkan server Ubuntu 22.04 untuk deployment LMS, termasuk akses awal menggunakan PuTTY dan struktur dasar server.

Apa itu VPS untuk LMS

Memahami apa itu VPS, mengapa LMS membutuhkan VPS, dan bagaimana VPS menjadi rumah online untuk aplikasi yang sebelumnya hanya berjalan di localhost.

Memilih Ubuntu 22.04

Memahami alasan memilih Ubuntu 22.04 LTS sebagai fondasi VPS yang stabil, aman, dan nyaman untuk deployment LMS berbasis Node.js, Nginx, SSL, dan PM2.

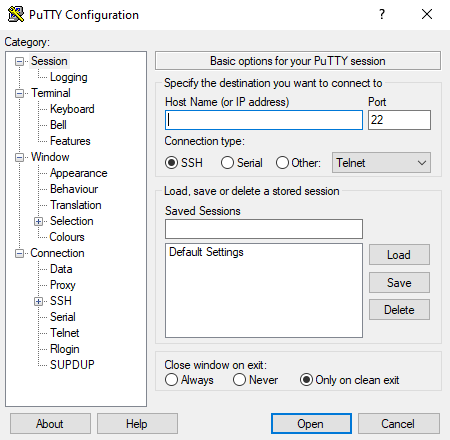

Akses server menggunakan PuTTY

Memahami cara mengakses VPS Ubuntu dari Windows menggunakan PuTTY melalui SSH, termasuk persiapan data login, pengisian setting PuTTY, langkah login pertama, dan cara menyimpan session agar tidak perlu mengetik IP berulang kali.

Login pertama sebagai root

Memahami login pertama sebagai root, hal-hal yang wajib dicek setelah masuk ke server, serta pentingnya menyimpan password root dengan aman agar tidak kehilangan akses ke VPS.

Mengganti Hostname Server (Best Practice)

Memahami kenapa hostname server perlu diganti, bagaimana menggantinya dengan hostnamectl, menyesuaikan /etc/hosts, melakukan verifikasi, lalu melihat dampaknya pada tampilan terminal agar lebih rapi dan profesional.

Update package Ubuntu

Memahami fungsi apt update dan apt upgrade, kapan perlu dijalankan, seberapa sering dilakukan, dan kebiasaan aman sebelum menginstall software baru di Ubuntu VPS.

Membuat user deploy

Membuat user non-root khusus untuk deployment agar server lebih aman, lebih rapi, tidak selalu dikelola langsung menggunakan root, lalu beralih dari root ke user deploy untuk tutorial berikutnya.

Login ulang dengan user deploy

Menguji login ulang memakai user deploy dari PuTTY, memastikan akses berhasil, dan memverifikasi bahwa user deploy dapat memakai sudo untuk pekerjaan deployment harian.

Struktur folder untuk LMS

Memahami struktur folder yang rapi untuk LMS di VPS, alasan pemilihannya, cara membuatnya, ownership yang aman, dan pola kerja agar project mudah dikelola saat development berlanjut ke production.

Module 2 — Server Hardening

Mengamankan VPS sebelum aplikasi LMS dijalankan secara publik.

Mengubah port SSH

Memahami apa itu SSH, kenapa port SSH sering diubah dari default, apa risikonya jika dibiarkan di port standar, dan bagaimana cara menggantinya dengan aman di Ubuntu VPS.

Disable root login

Memahami kenapa root login sebaiknya dinonaktifkan, apa risiko jika tetap dibiarkan aktif, dan bagaimana menonaktifkannya dengan aman setelah user deploy siap dipakai.

Install UFW Firewall

Memahami apa itu UFW, kenapa firewall perlu dipasang di VPS, apa risikonya jika tidak dipakai, dan bagaimana menginstall UFW dengan aman menggunakan user deploy.

Open ports yang dibutuhkan

Memahami port mana saja yang perlu dibuka di UFW, cara membuka port dengan aman, cara melihat rule yang sudah dibuka, dan cara memverifikasi konfigurasi firewall sebelum server dipakai lebih jauh.

Enable firewall

Memahami apa itu firewall, fungsi firewall di VPS, risiko jika server tanpa firewall, dan cara mengaktifkan UFW dengan aman setelah rule dasar selesai dibuat.

Install Fail2Ban

Memahami apa itu Fail2Ban, seberapa penting penggunaannya untuk VPS, risiko jika tidak digunakan, dan cara menginstall serta mempersiapkannya dengan aman.

Module 3 — Install Node.js dan Nginx

Memasang stack runtime utama untuk menjalankan LMS berbasis Next.js.

Install Node.js LTS

Memahami apa peran Node.js untuk LMS berbasis Next.js, kenapa versi LTS dipilih, apa yang terjadi jika server tidak memiliki Node.js, dan bagaimana cara menginstall Node.js dengan aman di VPS.

Verifikasi Node dan npm

Memastikan instalasi runtime berhasil sebelum deployment dilakukan.

Install Nginx

Memasang web server yang akan menjadi reverse proxy untuk LMS.

Test Nginx di browser

Memastikan Nginx aktif dan bisa diakses sebelum konfigurasi domain dilakukan.

Module 4 — Deploying the LMS

Memindahkan source code dari localhost ke VPS dan menjalankannya pertama kali.

Upload source code dari localhost

Memindahkan source code dari komputer lokal ke VPS dengan cara yang benar dan aman, termasuk verifikasi file, struktur folder, dan troubleshooting umum.

Clone repository

Menarik source code LMS dari repository ke VPS dengan workflow yang aman, mudah diikuti oleh pemula, dan tetap relevan untuk learner yang sudah terbiasa memakai Git.

Install dependency

Menginstall seluruh dependency frontend dengan aman, memahami fungsi npm install, memastikan Node.js dan npm siap, serta menyiapkan project sebelum build production.

Build production

Menjalankan build production Next.js untuk memastikan project siap live.

Test run aplikasi

Menjalankan LMS secara manual terlebih dahulu sebelum masuk ke PM2.

Module 5 — Configuring Domain dan SSL

Menghubungkan domain, reverse proxy Nginx, dan HTTPS agar LMS siap publik.

Point domain ke VPS

Menyiapkan DNS agar domain mengarah ke IP public VPS.

Setup Nginx reverse proxy

Meneruskan request domain ke aplikasi Next.js yang berjalan di port internal.

Enable config dan reload Nginx

Mengaktifkan site config dan memastikan syntax Nginx valid.

Install Certbot

Menyiapkan tool untuk generate sertifikat SSL gratis dari Let's Encrypt.

Generate SSL

Mengaktifkan HTTPS untuk domain LMS.

Module 6 — Running with PM2

Menjalankan LMS secara stabil di background dan tetap hidup setelah reboot.

Install PM2

Memasang process manager untuk menjaga aplikasi tetap aktif.

Run app dengan PM2

Menjalankan LMS menggunakan PM2 agar tidak bergantung pada terminal aktif.

Auto start saat reboot

Memastikan LMS otomatis hidup kembali ketika server restart.

Monitoring process PM2

Melihat status dan log aplikasi ketika terjadi masalah runtime.

Module 7 — Production Optimization

Melakukan optimasi dasar agar LMS lebih aman, cepat, dan rapi di production.

Enable Gzip

Mengompresi response agar delivery asset lebih efisien.

Basic Nginx cache

Memahami cache statis sederhana untuk asset frontend.

Security headers

Menambahkan header keamanan dasar untuk production website.

Next.js production environment

Mengelola environment variable agar konfigurasi production lebih rapi.

Basic performance tuning

Review optimasi sederhana sebelum LMS dipakai lebih luas.

Module 8 — Backup dan Monitoring

Menyiapkan backup, monitoring, dan pola update course berdasarkan real error di VPS.

Backup source code

Mempersiapkan pola backup project agar perubahan penting tidak hilang.

Backup database (jika nanti ada)

Mempersiapkan mindset backup untuk fase LMS berikutnya ketika backend database sudah aktif.

Monitoring uptime

Memantau apakah LMS tetap online setelah deployment.

Restore scenario

Memikirkan langkah pemulihan saat server atau aplikasi bermasalah.

Handling real-world deployment errors

Menjadikan course ini sebagai living course yang akan terus diupdate berdasarkan error nyata di VPS.

Lesson Materials

Each lesson can contain rich HTML content, downloadable PDF or DOCX files, and video resources.

Apa itu VPS untuk LMS

Memahami apa itu VPS, mengapa LMS membutuhkan VPS, dan bagaimana VPS menjadi rumah online untuk aplikasi yang sebelumnya hanya berjalan di localhost.

Penjelasan dasar tentang peran VPS untuk LMS.

Apa itu VPS untuk LMS

Sebelum LMS kita bisa diakses banyak orang melalui internet, aplikasi itu membutuhkan rumah online. Rumah online itulah yang dalam course ini kita sebut sebagai VPS atau Virtual Private Server.

Kalau saat ini LMS kita berjalan di localhost, artinya aplikasi hanya hidup di komputer kita sendiri. Orang lain tidak bisa membukanya dari internet. Begitu kita ingin LMS menjadi live, bisa diakses lewat domain, aktif 24 jam, dan stabil sebagai environment production, kita perlu memindahkan aplikasi itu ke server.

Definisi sederhana

VPS adalah komputer virtual yang berjalan di data center dan bisa kita sewa. Walaupun bentuknya virtual, fungsinya mirip seperti komputer Linux sungguhan: kita bisa login, install software, membuat folder project, menjalankan aplikasi, membuka port tertentu, dan menghubungkannya ke domain.

Di course ini, VPS yang kita pakai menggunakan Ubuntu 22.04, lalu dari Windows kita mengaksesnya memakai PuTTY melalui koneksi SSH.

Kenapa LMS butuh VPS?

- Agar online 24 jam — LMS tidak lagi bergantung pada laptop atau PC lokal kita.

- Agar bisa diakses publik — learner bisa membuka LMS dari browser lewat IP atau domain.

- Agar siap production — kita bisa menambahkan Nginx, SSL, PM2, firewall, dan optimasi server.

- Agar lebih terstruktur — pemisahan jelas antara environment development di localhost dan environment live di server.

Bedanya localhost dan VPS

| Localhost | VPS |

|---|---|

| Hanya berjalan di komputer kita | Berjalan di server online |

| Tidak cocok untuk akses publik | Bisa diakses lewat internet |

| Cocok untuk development | Cocok untuk staging / production |

| Tergantung laptop menyala | Bisa aktif 24 jam |

Analogi yang paling mudah

Bayangkan LMS kita seperti toko.

- Localhost = toko masih di dalam rumah sendiri. Kita bisa lihat, kita bisa coba, tetapi orang lain tidak bisa datang bebas.

- VPS = kita pindahkan toko ke ruko yang memang menghadap jalan umum. Orang bisa datang, alamatnya jelas, dan toko bisa buka terus.

Apa saja yang nanti berjalan di VPS ini?

VPS bukan hanya tempat menyimpan file. VPS akan menjadi tempat untuk menjalankan seluruh stack deployment kita, misalnya:

- Node.js untuk menjalankan aplikasi LMS berbasis Next.js.

- Nginx sebagai web server dan reverse proxy.

- SSL agar domain LMS aman dengan HTTPS.

- PM2 agar aplikasi tetap hidup walau terminal ditutup atau server reboot.

- Firewall dan hardening agar server lebih aman saat dibuka ke internet.

Apakah semua website harus pakai VPS?

Tidak selalu. Tetapi untuk course ini, memakai VPS sangat tepat karena kita ingin belajar workflow production yang nyata: login ke server, setup Ubuntu, deploy app, hubungkan domain, pasang SSL, dan memelihara aplikasi live. Jadi bukan sekadar teori hosting, tetapi benar-benar membangun pengalaman deploy yang real.

Apa yang akan kita lakukan setelah memahami VPS?

Setelah lesson ini, kita akan masuk ke langkah yang lebih praktis:

- Memahami kenapa kita memilih Ubuntu 22.04.

- Login ke VPS memakai PuTTY.

- Melakukan login pertama sebagai root.

- Update package Ubuntu.

- Membuat user deploy non-root.

- Menyiapkan folder project LMS di server.

Mindset penting sebelum lanjut

Mulai dari titik ini, kita perlu membedakan dua dunia kerja:

- Local development — tempat kita coding, testing, dan memperbaiki bug di komputer sendiri.

- Live server / VPS — tempat aplikasi yang sudah siap dijalankan untuk diakses publik.

Jadi singkatnya: VPS adalah rumah online untuk LMS kita. Tanpa VPS atau server sejenis, LMS tetap hanya menjadi project lokal. Dengan VPS, LMS mulai berubah menjadi aplikasi sungguhan yang siap dibuka lewat internet.

Kesimpulan lesson ini

Kalau localhost adalah tempat kita membangun LMS, maka VPS adalah tempat kita menjalankan LMS secara live.

Di lesson berikutnya, kita akan mulai dari fondasi paling aman dan stabil: mengapa kita memilih Ubuntu 22.04 sebagai sistem operasi server.

Memilih Ubuntu 22.04

Memahami alasan memilih Ubuntu 22.04 LTS sebagai fondasi VPS yang stabil, aman, dan nyaman untuk deployment LMS berbasis Node.js, Nginx, SSL, dan PM2.

Catatan singkat tentang alasan memilih Ubuntu 22.04.

Memilih Ubuntu 22.04

Setelah kita memahami apa itu VPS, pertanyaan berikutnya adalah: sistem operasi apa yang paling aman dan nyaman untuk mulai belajar deployment LMS?

Di course ini, kita memilih Ubuntu 22.04 LTS. Bukan karena Ubuntu adalah satu-satunya pilihan, tetapi karena Ubuntu 22.04 memberi kombinasi yang sangat baik antara stabilitas, dokumentasi, kemudahan belajar, dan kesiapan production.

Apa arti Ubuntu 22.04 LTS?

Ubuntu adalah distribusi Linux yang sangat populer untuk server. Angka 22.04 menunjukkan versi rilisnya. Sedangkan LTS berarti Long Term Support, yaitu versi yang didukung dalam jangka panjang dan cocok untuk server yang ingin kita pakai dengan tenang tanpa terlalu sering pindah versi.

Untuk learner yang baru mulai belajar VPS, memilih versi LTS adalah langkah yang bijak karena fokus kita bukan mengejar versi paling baru, tetapi membangun server yang stabil, konsisten, dan mudah dirawat.

Kenapa bukan OS lain dulu?

Sebenarnya ada banyak pilihan lain seperti Debian, Rocky Linux, AlmaLinux, atau bahkan distro yang lebih minimal. Tetapi untuk kebutuhan course ini, Ubuntu 22.04 lebih cocok karena:

- Lebih ramah pemula — banyak tutorial, dokumentasi, dan contoh command yang mudah ditemukan.

- Ekosistem luas — sangat umum dipakai untuk Node.js, Nginx, SSL, Git, PM2, dan berbagai workflow deployment web app.

- Komunitas besar — kalau nanti kita menemui error, kemungkinan besar solusi atau pembahasannya sudah banyak tersedia.

- Cocok untuk production — bukan hanya bagus untuk belajar, tetapi juga sangat layak dipakai untuk website live sungguhan.

Kenapa Ubuntu 22.04 cocok untuk LMS kita?

LMS frontend yang sedang kita bangun berjalan dengan stack yang sangat cocok di Ubuntu 22.04. Nanti di VPS ini kita akan memasang beberapa komponen penting:

- Node.js untuk menjalankan aplikasi Next.js.

- Nginx sebagai reverse proxy dan web server.

- Certbot + SSL untuk mengaktifkan HTTPS.

- PM2 untuk menjaga aplikasi tetap berjalan di background.

- UFW dan Fail2Ban untuk lapisan keamanan dasar.

Ubuntu 22.04 sangat nyaman untuk semua kebutuhan tersebut karena package management-nya jelas, workflow install-nya rapi, dan command-command Linux server dasarnya sangat umum dipakai.

Keuntungan belajar di Ubuntu 22.04

- Perintah Linux yang kita pelajari relevan

Apa yang kita pelajari di sini akan berguna lagi saat nanti menangani VPS lain, server staging, atau project production lain. - Lebih mudah mengikuti course langkah demi langkah

Karena kita menyamakan OS, maka instruksi instalasi, lokasi file konfigurasi, dan pola troubleshooting menjadi lebih konsisten. - Minim kejutan untuk pemula

Semakin banyak perbedaan OS, semakin besar peluang bingung di tengah jalan. Dengan Ubuntu 22.04, kita menurunkan kompleksitas awal. - Lebih mudah saat terjadi error nyata

Karena course ini adalah living course, saat muncul error nyata di VPS, materi bisa kita update dengan lebih konsisten jika fondasi OS-nya sama.

Stabilitas lebih penting daripada sekadar terbaru

Dalam dunia server, versi paling baru belum tentu pilihan terbaik untuk belajar deployment dasar. Untuk LMS yang ingin kita jalankan live, yang lebih penting adalah:

- mudah di-maintain,

- kompatibel dengan dependency umum,

- tidak sering berubah drastis,

- dan punya dokumentasi yang matang.

Itulah sebabnya Ubuntu 22.04 LTS terasa sangat pas: cukup modern, tetapi tetap stabil.

Analogi sederhananya

Kalau VPS adalah rumah online untuk LMS kita, maka Ubuntu 22.04 adalah pondasi dan tata ruang rumah itu. Kita ingin pondasi yang kuat, layout yang mudah dipahami, dan lingkungan yang tidak bikin kita repot setiap saat. Jadi sebelum kita isi rumah itu dengan Node.js, Nginx, SSL, dan PM2, kita pastikan dulu pondasinya memang nyaman dipakai.

Apa yang akan kita rasakan nanti saat memakai Ubuntu 22.04?

Saat kita mulai login ke server dan menjalankan command satu per satu, kita akan melihat bahwa banyak langkah deployment di Ubuntu cukup natural, misalnya:

sudo apt update

sudo apt upgrade -y

sudo apt install nginx -yModel kerja seperti ini sangat cocok untuk belajar VPS karena kita jadi memahami server secara bertahap, bukan hanya klik-klik tanpa tahu apa yang sebenarnya terjadi.

Kesesuaian dengan course ini

Course From Localhost to Live LMS dirancang agar mengikuti pengalaman nyata deployment di VPS Ubuntu 22.04 dari Windows menggunakan PuTTY. Jadi pemilihan Ubuntu 22.04 bukan hanya teori, tetapi memang selaras dengan alur berikutnya:

- Login ke VPS

- Update package

- Membuat user deploy

- Install Node.js dan Nginx

- Menjalankan LMS

- Menghubungkan domain dan SSL

- Menjaga aplikasi tetap hidup dengan PM2

Kesimpulan lesson ini

Ubuntu 22.04 dipilih karena stabil, populer, mudah dipelajari, dan sangat cocok untuk deployment LMS berbasis Node.js.

Dengan kata lain, Ubuntu 22.04 memberi kita fondasi server yang cukup profesional untuk production, tetapi tetap nyaman untuk learner yang baru mulai mengenal VPS.

Di lesson berikutnya, kita akan masuk ke hal yang lebih praktis: bagaimana mengakses server Ubuntu VPS dari Windows menggunakan PuTTY.

Akses server menggunakan PuTTY

Memahami cara mengakses VPS Ubuntu dari Windows menggunakan PuTTY melalui SSH, termasuk persiapan data login, pengisian setting PuTTY, langkah login pertama, dan cara menyimpan session agar tidak perlu mengetik IP berulang kali.

Panduan konsep koneksi awal menggunakan PuTTY.

Akses server dengan PuTTY

Dari Windows, kita bisa memakai PuTTY untuk login ke VPS melalui SSH. Pastikan kita memiliki IP VPS, username, password atau private key, serta port SSH yang benar.

Apa yang harus diisi di PuTTY Configuration?

Sebelum klik tombol Open, perhatikan beberapa field penting di layar konfigurasi PuTTY berikut:

- Host Name (or IP address) → isi dengan IP public VPS Anda.

- Port → biasanya

22jika masih memakai port SSH default. - Connection type → pilih SSH.

Contoh tampilan awal PuTTY Configuration. Masukkan IP VPS pada Host Name, pastikan Port benar, lalu pilih SSH sebelum klik Open.

Urutan login singkat

- Buka aplikasi PuTTY.

- Masukkan IP VPS pada field Host Name (or IP address).

- Pastikan Port sesuai, biasanya

22. - Pilih SSH pada Connection type.

- Klik Open.

- Masukkan username server, biasanya

rootuntuk login pertama. - Masukkan password server saat diminta.

Jika semua benar, Anda akan masuk ke terminal Ubuntu VPS dan siap menjalankan command Linux dari Windows.

Menyimpan session di PuTTY agar tidak ketik IP berulang kali

Selain dipakai untuk login manual, PuTTY juga punya fitur built-in yang sangat membantu, yaitu Saved Sessions. Fitur ini memungkinkan kita menyimpan konfigurasi koneksi server, sehingga pada login berikutnya kita tidak perlu mengetik ulang IP, port, atau setting lain dari awal.

Untuk workflow LMS seperti course ini, fitur Saved Sessions sangat berguna karena kita akan berkali-kali masuk ke VPS yang sama.

Tutorial step-by-step menyimpan host di PuTTY

- Buka PuTTY

Jalankan aplikasi PuTTY seperti biasa sampai muncul layar PuTTY Configuration. - Isi Host Name / IP Address

Pada bagian Host Name (or IP address), isi dengan IP VPS Anda, misalnya103.xxx.xxx.xxx. - Pastikan port benar

Biarkan port default22jika masih memakai SSH standar. - Beri nama session

Pada bagian Saved Sessions, isi nama bebas yang mudah diingat, misalnyaVPS-LMS,Server-Odoo, atauProduction-Server. - Klik tombol Save

Setelah nama session diisi, klik Save. Jika berhasil, nama session akan muncul di daftar bawahnya.

Cara menggunakan kembali session yang sudah disimpan

Saat nanti Anda ingin login lagi ke server yang sama, langkahnya jauh lebih cepat:

- Buka PuTTY.

- Klik nama session yang sudah tersimpan, misalnya

VPS-LMS. - Klik tombol Load.

- Klik tombol Open.

Dengan cara ini, Anda tidak perlu mengetik IP VPS lagi setiap kali ingin masuk ke server.

Tips pro: simpan username juga

Kalau ingin lebih nyaman, Anda bisa menyimpan username default di session yang sama.

- Buka menu Connection > Data.

- Isi field Auto-login username dengan username server, misalnya

rootataudeploy. - Kembali ke menu Session.

- Pilih nama session Anda.

- Klik Save lagi.

Setelah itu, PuTTY akan otomatis menyiapkan username saat session dibuka.

Tips pro: simpan private key jika memakai SSH key

Kalau server Anda memakai SSH key, session PuTTY juga bisa menyimpan referensi file private key.

- Buka menu Connection > SSH > Auth.

- Load file private key

.ppk. - Kembali ke menu Session.

- Pilih nama session Anda.

- Klik Save lagi.

Dengan begitu, session PuTTY Anda menjadi lebih lengkap dan siap dipakai ulang.

Kalau ingin mengubah atau update session

Kalau suatu saat Anda ingin mengubah nama host, port, username, atau key, Anda tidak perlu membuat session baru dari nol. Cukup:

- Pilih session yang sudah ada

- Klik Load

- Lakukan perubahan yang diperlukan

- Klik Save lagi

Ini akan menimpa session lama dengan konfigurasi terbaru.

Insight penting tentang Saved Sessions

Saved Sessions di PuTTY sangat membantu karena:

- lebih cepat untuk workflow harian,

- mengurangi risiko salah ketik IP atau port,

- tetap tersimpan walaupun Windows direstart,

- dan sangat cocok untuk server yang sering diakses seperti VPS LMS.

Secara umum, konfigurasi ini tersimpan di Windows. Jadi session tetap ada setelah restart, tetapi tidak otomatis ikut pindah ke PC lain.

Contoh nama session yang rapi

VPS-LMSLMS-ProductionUbuntu-LMS-Deploy

Pakai nama yang jelas agar nanti Anda tidak bingung saat punya lebih dari satu server.

Rekomendasi untuk course ini

Untuk project From Localhost to Live LMS, sangat disarankan Anda langsung menyimpan session PuTTY dengan nama seperti VPS-LMS. Session ini nanti akan terus dipakai saat update package, membuat user deploy, install Nginx, setup SSL, sampai menjalankan PM2.

Kesimpulan lesson ini

PuTTY bukan hanya dipakai untuk login sekali lalu selesai. Dengan fitur Saved Sessions, workflow akses VPS menjadi jauh lebih rapi, cepat, dan nyaman. Jadi setelah berhasil login pertama, biasakan langsung simpan session agar pekerjaan deploy LMS terasa lebih smooth.

Login pertama sebagai root

Memahami login pertama sebagai root, hal-hal yang wajib dicek setelah masuk ke server, serta pentingnya menyimpan password root dengan aman agar tidak kehilangan akses ke VPS.

Checklist setelah login pertama sebagai root.

Login pertama sebagai root

Setelah berhasil masuk ke VPS melalui PuTTY, biasanya kita akan login pertama kali menggunakan user root. Ini adalah user dengan hak akses tertinggi di server. Artinya, root bisa melakukan hampir semua hal: install software, mengubah konfigurasi sistem, membuat user baru, menghapus file penting, bahkan membuat server tidak bisa dipakai kalau salah langkah.

Karena itu, login pertama sebagai root adalah momen yang sangat penting. Di tahap ini, kita belum hanya belajar masuk ke server, tetapi juga mulai memahami bahwa akses root adalah akses yang sangat powerful dan harus dijaga dengan serius.

Apa itu user root?

Root adalah administrator utama di Linux. Kalau diibaratkan, root adalah pemegang kunci master seluruh bangunan server. Tidak ada area yang tertutup bagi root.

Itulah sebabnya login root biasanya dipakai hanya untuk setup awal, lalu setelah itu kita akan membuat user deploy non-root agar operasional harian lebih aman.

Tampilan setelah login root berhasil

Kalau login berhasil, biasanya terminal akan menampilkan prompt seperti ini:

root@your-server:~#Tanda # di akhir prompt biasanya menunjukkan bahwa kita sedang berada di user root.

Checklist yang perlu dicek setelah login pertama

Begitu berhasil masuk, jangan langsung install macam-macam. Lakukan pengecekan dasar terlebih dahulu agar kita tahu kondisi awal server.

- Cek user aktif

whoamiHasilnya seharusnya

root. - Cek hostname server

hostnameIni membantu kita mengenali identitas server.

- Cek versi Ubuntu

lsb_release -aPastikan benar menggunakan Ubuntu 22.04 sesuai course ini.

- Cek IP server

ip aGunakan ini untuk melihat interface jaringan dan memastikan server punya IP yang sesuai.

- Cek waktu server

dateJam server yang salah bisa berpengaruh ke log, SSL, dan troubleshooting nanti.

- Test update package list

apt updateKalau command ini berjalan normal, berarti server bisa terkoneksi ke repository package Ubuntu.

Hal paling penting: jangan sampai lupa password root

Pada login pertama ini, ada satu hal yang harus benar-benar diberi perhatian: jangan sampai lupa password root.

Password root adalah salah satu akses paling penting ke server. Kalau Anda lupa password ini, maka situasinya bisa sangat merepotkan, apalagi kalau:

- Anda belum membuat user deploy non-root,

- Anda belum memasang SSH key cadangan,

- Anda belum punya akses console recovery dari provider VPS,

- dan server sudah telanjur dipakai untuk deployment.

Di mana sebaiknya menyimpan password root?

Gunakan tempat penyimpanan yang aman dan terorganisir, misalnya:

- password manager terpercaya,

- catatan terenkripsi,

- atau dokumen internal yang benar-benar aman dan hanya bisa diakses pihak yang berwenang.

Jangan menyimpan password root sembarangan di chat, sticky note, atau file teks terbuka di desktop.

Risiko jika lupa password root

Kalau password root hilang, beberapa risiko yang bisa terjadi adalah:

- Tidak bisa login ke server

Anda bisa terkunci dari VPS, terutama jika root adalah satu-satunya akun yang masih aktif dan belum ada user lain yang punya hak sudo. - Proses setup tertunda

Deployment LMS tidak bisa dilanjutkan karena Anda tidak punya akses administratif ke server. - Harus melakukan reset password

Ini bisa butuh prosedur tambahan melalui panel provider VPS, recovery mode, rescue mode, atau console khusus. - Berisiko salah recovery

Kalau belum terbiasa, proses reset password root bisa membingungkan dan berisiko menambah masalah baru. - Dalam kasus tertentu bisa berujung reinstall server

Kalau akses benar-benar hilang dan tidak ada jalur recovery yang praktis, kadang solusi paling cepat justru membangun ulang VPS dari awal.

Mindset yang benar tentang root

Root itu penting, tetapi root bukan user yang ideal untuk dipakai kerja harian. Karena itulah setelah login pertama ini, langkah berikutnya dalam course adalah membuat user deploy non-root. Root dipakai secukupnya untuk setup awal dan keadaan darurat.

Apa yang sebaiknya dilakukan segera setelah login root?

- Pastikan password root tersimpan aman.

- Lakukan pengecekan dasar server.

- Jalankan update package.

- Siapkan pembuatan user deploy non-root.

Dengan urutan ini, kita membangun server dengan lebih rapi dan mengurangi risiko salah langkah di awal.

Kesimpulan lesson ini

Login pertama sebagai root adalah pintu masuk administratif ke VPS. Gunakan momen ini untuk memastikan server sehat, identitas server jelas, koneksi package normal, dan yang paling penting: password root tersimpan aman dan tidak akan hilang.

Di lesson berikutnya, kita akan lanjut ke langkah praktis berikutnya yaitu update package Ubuntu sebelum instalasi software lain dimulai.

Mengganti Hostname Server (Best Practice)

Memahami kenapa hostname server perlu diganti, bagaimana menggantinya dengan hostnamectl, menyesuaikan /etc/hosts, melakukan verifikasi, lalu melihat dampaknya pada tampilan terminal agar lebih rapi dan profesional.

Panduan mengganti hostname Ubuntu server dengan aman.

Mengganti Hostname Server (Best Practice)

Setelah berhasil login pertama sebagai root, ada satu hal kecil tetapi penting yang sebaiknya kita rapikan sejak awal: hostname server.

Pada banyak VPS baru, hostname bawaan sering masih mengikuti nama default dari provider atau image sistem, misalnya:

ip-172-31-xxx-xxxSecara teknis ini tidak selalu salah, tetapi untuk workflow deployment LMS, nama seperti itu terasa kurang nyaman dibaca, kurang profesional, dan bisa membingungkan saat nanti kita mengelola lebih dari satu server.

Apa itu hostname?

Hostname adalah nama identitas server di dalam sistem Linux. Nama ini sering muncul di terminal prompt, log, dan beberapa konfigurasi sistem. Dengan hostname yang jelas, kita lebih mudah mengenali server yang sedang dipakai.

Tujuan mengganti hostname

Mengganti hostname bukan sekadar kosmetik. Tujuannya cukup penting untuk workflow server yang rapi.

- Membuat identitas server lebih jelas — tidak lagi memakai nama default provider.

- Membuat terminal lebih clean — prompt menjadi lebih mudah dibaca.

- Membedakan environment — misalnya

lms-dev,lms-staging, danlms-prod. - Mengurangi kebingungan saat mengelola banyak server — terutama kalau nanti ada beberapa VPS.

- Membentuk production mindset — server tidak hanya hidup, tetapi juga dikelola dengan identitas yang rapi.

Contoh sebelum dan sesudah

Sebelum diganti, prompt terminal bisa terlihat seperti ini:

deploy@ip-172-31-xxx-xxx:~$Setelah diganti, tampilannya bisa menjadi seperti ini:

deploy@lms-prod:~$Tampilan ini jauh lebih bersih dan lebih mudah dikenali.

Best practice penamaan hostname

Pilih nama yang singkat, jelas, dan relevan dengan fungsi server.

Contoh yang rapi:

lms-devlms-staginglms-prododoo-prodcampusone-app

Usahakan hostname:

- menggunakan huruf kecil,

- menggunakan tanda minus

-jika perlu, - tidak memakai spasi,

- dan tetap mudah dibaca.

Langkah 1: lihat hostname yang aktif saat ini

Sebelum mengganti, lihat dulu hostname server saat ini:

hostnameCommand ini menampilkan hostname aktif secara singkat.

Kalau ingin melihat informasi yang lebih lengkap, gunakan:

hostnamectlCommand ini biasanya menampilkan beberapa informasi penting, misalnya:

Static hostname: ip-172-31-xxx-xxx

Icon name: computer-vm

Chassis: vm

Machine ID: xxxxx

Boot ID: xxxxx

Virtualization: kvm

Operating System: Ubuntu 22.04 LTS

Kernel: Linux 5.x.x

Architecture: x86-64Apa yang perlu diperhatikan dari output hostnamectl?

Fokus utama kita ada pada bagian:

- Static hostname — ini adalah hostname utama yang disimpan permanen oleh sistem.

- Operating System — membantu memastikan kita memang sedang bekerja di server Ubuntu yang benar.

- Kernel dan Architecture — bukan inti lesson ini, tetapi bagus untuk dikenali sejak awal.

Untuk kebutuhan course ini, indikator terpenting adalah Static hostname.

Apakah ada status hostname?

Dalam praktik dasar Ubuntu, yang paling sering kita lihat dari hostnamectl adalah Static hostname. Pada sebagian konfigurasi Linux, kita juga bisa mengenal istilah berikut:

- Static hostname — hostname permanen yang disimpan oleh sistem.

- Transient hostname — hostname sementara yang bisa datang dari network atau DHCP.

- Pretty hostname — nama yang lebih human-friendly untuk tampilan tertentu.

Namun untuk server Ubuntu yang kita kelola di course ini, fokus utamanya tetap pada Static hostname, karena itulah identitas inti server yang kita ubah.

Langkah 2: ganti hostname dengan hostnamectl

Di Ubuntu 22.04, cara yang paling rapi untuk mengganti hostname adalah memakai:

sudo hostnamectl set-hostname lms-prodPada contoh ini, kita mengganti hostname menjadi lms-prod. Silakan sesuaikan dengan kebutuhan server Anda.

Kalau saat ini Anda masih login sebagai root, command di atas tetap aman dipakai. Kalau nanti Anda sudah memakai user lain yang punya sudo, polanya juga tetap sama.

Langkah 3: lihat apa yang sudah berubah

Setelah menjalankan command di atas, cek kembali:

hostnamectlKalau berhasil, bagian berikut seharusnya berubah:

Static hostname: lms-prodAnda juga bisa melakukan cek cepat:

hostnameKalau output command ini sudah menunjukkan lms-prod, berarti hostname aktif sudah berubah.

Langkah 4: cek file yang ikut terkait

Kalau ingin melihat apa yang tersimpan di file hostname sistem, jalankan:

cat /etc/hostnameOutput yang diharapkan:

lms-prodIni membantu kita melihat bahwa nama hostname baru memang sudah tercatat di sistem.

Langkah 5: sesuaikan file /etc/hosts

Setelah hostname diganti, best practice berikutnya adalah memastikan file /etc/hosts ikut diperbarui agar mapping nama lokal server tetap konsisten.

Buka file-nya dengan editor terminal:

sudo nano /etc/hostsCari baris yang biasanya mirip seperti ini:

127.0.1.1 old-hostnameLalu ubah menjadi:

127.0.1.1 lms-prodSimpan perubahan tersebut.

Kalau Anda memakai nano, biasanya urutannya:

- Tekan

Ctrl + Ountuk save - Tekan

Enteruntuk konfirmasi - Tekan

Ctrl + Xuntuk keluar

Kenapa /etc/hosts ikut diedit?

Karena file ini membantu sistem mengenali nama lokal server sendiri. Kalau hostname berubah tetapi file /etc/hosts tidak ikut disesuaikan, kadang bisa muncul perilaku yang membingungkan pada sebagian tool, prompt, atau resolusi nama lokal.

Jadi meskipun mengganti hostname lewat hostnamectl sudah langkah utama, mengupdate /etc/hosts adalah langkah pelengkap yang sangat disarankan.

Langkah 6: lihat apa yang sudah diganti di /etc/hosts

Untuk memastikan file hosts sudah sesuai, Anda bisa cek dengan:

cat /etc/hostsPastikan baris hostname lokal sudah menunjukkan nama baru, misalnya:

127.0.1.1 lms-prodLangkah 7: logout lalu login ulang

Supaya perubahan lebih terasa di tampilan terminal, keluar dulu dari sesi saat ini:

exitLalu login kembali ke server melalui PuTTY.

Kalau semua berhasil, prompt terminal biasanya akan berubah menjadi lebih rapi, misalnya:

deploy@lms-prod:~$Kenapa perlu login ulang?

Walaupun hostname biasanya sudah berubah segera setelah command dijalankan, session terminal yang sedang aktif belum tentu langsung memperlihatkan tampilan prompt yang baru. Karena itu, logout lalu login ulang adalah cara paling mudah untuk memastikan perubahan terlihat jelas.

Apakah mengganti hostname wajib?

Jawaban jujurnya: tidak selalu wajib untuk membuat server bisa berjalan.

Tanpa mengganti hostname, server tetap bisa dipakai untuk install Node.js, Nginx, PM2, SSL, dan menjalankan LMS. Jadi ini bukan syarat mutlak agar deployment berhasil.

Namun, untuk workflow yang lebih rapi dan mindset production, mengganti hostname sangat direkomendasikan.

Risiko kalau hostname dibiarkan default

- Terminal terasa kurang nyaman dibaca karena nama server terlalu teknis.

- Lebih mudah bingung jika nanti Anda mengelola beberapa VPS.

- Kurang profesional saat dilihat dalam demo, tutorial, screenshot, atau dokumentasi.

- Kurang selaras dengan environment karena nama server tidak mencerminkan fungsi sebenarnya.

Contoh alur lengkap yang aman

hostname

hostnamectl

sudo hostnamectl set-hostname lms-prod

hostnamectl

cat /etc/hostname

sudo nano /etc/hosts

cat /etc/hosts

exitKesimpulan lesson ini

Mengganti hostname bukan langkah yang membuat server hidup, tetapi langkah yang membuat server terasa lebih rapi, jelas, dan profesional.

Yang perlu kita pahami bukan hanya cara menggantinya, tetapi juga cara melihat apa yang sudah berubah: melalui hostname, hostnamectl, /etc/hostname, /etc/hosts, dan tampilan prompt setelah login ulang.

Dengan begitu, kita tidak hanya menjalankan command, tetapi benar-benar mengerti hasil perubahan yang terjadi di server.

Di lesson berikutnya, kita akan lanjut ke kebiasaan penting berikutnya yaitu update package Ubuntu sebelum menginstall software lain.

Update package Ubuntu

Memahami fungsi apt update dan apt upgrade, kapan perlu dijalankan, seberapa sering dilakukan, dan kebiasaan aman sebelum menginstall software baru di Ubuntu VPS.

Langkah update dan upgrade package Ubuntu.

Update package Ubuntu

Sebelum kita menginstall software apa pun di VPS Ubuntu, ada satu kebiasaan penting yang harus dibangun dari awal: cek dan update package list terlebih dahulu.

Di Ubuntu, kita biasanya memakai command berikut:

sudo apt update && sudo apt upgrade -yCommand ini sangat umum, tetapi pemula sering belum benar-benar paham bedanya apt update dan apt upgrade. Padahal memahami dua command ini penting supaya kita tahu kapan harus menjalankannya dan kapan tidak perlu berlebihan.

Apa itu apt update?

apt update tidak langsung mengupdate software yang terpasang. Command ini berfungsi untuk mengambil informasi terbaru tentang package dari repository Ubuntu.

Sederhananya, apt update adalah proses refresh daftar paket. Jadi server Anda diberi tahu: versi terbaru package apa saja yang tersedia saat ini.

Apa itu apt upgrade?

Kalau apt update hanya menyegarkan daftar, maka apt upgrade baru benar-benar menginstall versi terbaru dari package yang sudah ada di server, selama upgrade itu aman dilakukan tanpa menghapus package lain.

Jadi urutan logikanya seperti ini:

apt update= ambil info terbaruapt upgrade= pasang update yang tersedia

Kenapa ini penting sebelum install software?

Karena saat kita mau install software seperti Nginx, Node.js, Git, UFW, atau Fail2Ban, kita ingin server membaca repository terbaru, bukan data lama yang mungkin sudah kadaluarsa.

Kalau package list terlalu lama, beberapa hal bisa terjadi:

- server tidak menemukan package tertentu,

- versi package yang diambil bukan yang terbaru dari repository saat itu,

- muncul error dependency atau metadata lama,

- dan proses install jadi membingungkan untuk pemula.

Apakah setiap mau install sesuatu harus apt update lagi?

Jawaban singkatnya: tidak harus setiap beberapa menit, tetapi cukup sering dan masuk akal.

Yang perlu dipahami adalah apt update itu seperti menyegarkan katalog. Kalau baru saja Anda menjalankannya, lalu beberapa menit kemudian mau install package lain, biasanya tidak perlu update lagi.

Contohnya:

sudo apt update

sudo apt upgrade -y

sudo apt install nginx -y

sudo apt install git -yPada contoh di atas, setelah Anda baru saja menjalankan apt update, lalu langsung install nginx dan git di sesi kerja yang sama, maka tidak perlu menjalankan apt update berulang-ulang sebelum setiap install.

Kalau sudah update, sudah install sesuatu, lalu mau install yang lain, perlu update lagi?

Tergantung jarak waktunya.

- Kalau masih dalam sesi setup yang sama, misalnya selang beberapa menit atau beberapa command, biasanya tidak perlu.

- Kalau sudah cukup lama, misalnya beberapa jam, besok, atau beberapa hari kemudian, lebih baik jalankan apt update lagi sebelum install package berikutnya.

Jadi bukan aturan kaku “setiap install harus update”, tetapi lebih ke prinsip: jalankan apt update saat package list kemungkinan sudah tidak fresh lagi.

Apakah cukup 1 kali per hari?

Untuk workflow belajar dan setup VPS seperti di course ini, pendekatan 1 kali di awal sesi kerja itu sudah sangat baik.

Misalnya hari ini Anda mau setup server selama 1 jam. Maka pola yang aman:

- Login ke VPS

- Jalankan

sudo apt update - Kalau ada pembaruan penting, jalankan

sudo apt upgrade -y - Lanjut install package-package yang dibutuhkan dalam sesi itu

Kalau nanti malam Anda login lagi untuk install hal lain, tidak masalah menjalankan apt update lagi. Jadi secara praktis, 1 kali di awal sesi kerja lebih masuk akal daripada memikirkan angka kaku seperti “harus 1 kali sehari” atau “setiap install wajib update”.

Kapan sebaiknya jalankan apt update lagi?

Gunakan panduan sederhana ini:

| Kondisi | Perlu apt update? |

|---|---|

| Baru login dan mulai setup server | Ya |

| Baru saja update lalu lanjut install package lain beberapa menit kemudian | Tidak perlu |

| Sudah beberapa jam / beda sesi kerja | Sebaiknya ya |

| Besok atau beberapa hari kemudian mau install package baru | Ya |

| Baru selesai install satu package lalu langsung install package berikutnya | Tidak perlu |

Apakah selalu perlu apt upgrade -y juga?

Tidak selalu harus setiap saat, tetapi pada awal setup server baru, sangat dianjurkan.

Karena VPS baru sering masih memakai package versi awal image bawaan provider. Dengan melakukan apt upgrade -y, kita membawa server ke kondisi yang lebih rapi dan lebih aman sebelum mulai menginstall komponen penting lain.

Namun setelah server berjalan stabil di production, upgrade besar perlu dilakukan dengan lebih hati-hati, terutama jika server sudah memegang layanan penting.

Pola aman untuk server baru

Untuk VPS baru seperti dalam course ini, pola yang aman adalah:

sudo apt update

sudo apt upgrade -ySetelah itu baru lanjut ke instalasi lain, misalnya:

sudo apt install nginx -ysudo apt install ufw -ysudo apt install fail2ban -yTidak perlu menyisipkan apt update sebelum setiap baris install di atas kalau semuanya masih dilakukan dalam sesi yang sama.

Tips praktis untuk pemula

- Jangan spam command update terus-menerus hanya karena takut salah. Gunakan dengan logika.

- Biasakan update di awal sesi kerja saat mau setup atau install sesuatu.

- Untuk VPS baru, jalankan update + upgrade di awal sebelum instal komponen penting.

- Kalau kembali lagi di lain waktu, refresh lagi dengan

apt update.

apt update perlu dijalankan sekali di awal setiap sesi kerja, bukan sebelum setiap install package.Kesimpulan lesson ini

apt update dipakai untuk menyegarkan daftar package, sedangkan apt upgrade dipakai untuk memasang pembaruan yang tersedia.

Anda tidak perlu menjalankan apt update sebelum setiap install kalau masih dalam sesi setup yang sama. Tetapi jika sudah beda waktu, beda sesi, atau server baru saja diakses lagi setelah beberapa lama, jalankan lagi apt update agar package list tetap fresh.

Di lesson berikutnya, kita akan masuk ke langkah penting berikutnya: membuat user deploy non-root agar workflow deployment LMS lebih aman.

Membuat user deploy

Membuat user non-root khusus untuk deployment agar server lebih aman, lebih rapi, tidak selalu dikelola langsung menggunakan root, lalu beralih dari root ke user deploy untuk tutorial berikutnya.

Membuat user deploy dan memberinya akses sudo.

Membuat user deploy

Setelah login pertama sebagai root, langkah penting berikutnya adalah membuat user non-root yang akan kita gunakan untuk pekerjaan deployment sehari-hari.

Dalam course ini, kita memakai nama user deploy. Nama ini bukan aturan wajib, tetapi cukup jelas karena perannya memang untuk membantu proses deploy aplikasi LMS.

Kenapa tidak langsung pakai root saja?

Secara teknis, root memang bisa melakukan semuanya. Tetapi justru karena itulah root terlalu berbahaya untuk dipakai kerja harian. Jika kita salah mengetik command saat memakai root, dampaknya bisa besar sekali: file sistem bisa terhapus, konfigurasi bisa rusak, atau service penting bisa terganggu.

Karena itu, pola yang lebih aman adalah:

- root dipakai untuk setup awal dan kondisi administratif tertentu,

- deploy dipakai untuk pekerjaan sehari-hari seperti upload source code, install dependency, build project, menjalankan aplikasi, dan maintenance ringan.

Apa itu user deploy?

User deploy adalah user Linux biasa yang kita buat secara khusus untuk mengelola project aplikasi di server. User ini bukan superuser penuh seperti root, tetapi bisa diberi hak sudo agar tetap bisa menjalankan command administratif saat diperlukan.

Dengan begitu, kita mendapatkan keseimbangan yang baik antara keamanan dan fleksibilitas kerja.

Command untuk membuat user deploy

Jalankan command berikut saat masih login sebagai root:

adduser deploySetelah command itu dijalankan, Ubuntu biasanya akan meminta beberapa input:

- password untuk user

deploy, - konfirmasi password,

- dan kadang informasi tambahan seperti full name, room number, work phone, dan sebagainya.

Untuk field tambahan itu, Anda bisa langsung tekan Enter saja jika tidak ingin mengisinya.

Contoh proses pembuatan user

root@your-server:~# adduser deploy

Adding user `deploy' ...

Adding new group `deploy' (1001) ...

Adding new user `deploy' (1001) with group `deploy' ...

Creating home directory `/home/deploy' ...

Copying files from `/etc/skel' ...

New password:

Retype new password:

passwd: password updated successfully

Changing the user information for deploy

Enter the new value, or press ENTER for the default

Full Name []:

Room Number []:

Work Phone []:

Home Phone []:

Other []:

Is the information correct? [Y/n] YKalau proses ini selesai dengan normal, berarti user deploy sudah berhasil dibuat.

Memberi hak sudo ke user deploy

Setelah user dibuat, tambahkan user tersebut ke group sudo:

usermod -aG sudo deployAtau versi yang juga umum dipakai:

adduser deploy sudoKedua pendekatan ini tujuannya sama: membuat user deploy bisa menjalankan command dengan sudo.

Kenapa hak sudo itu penting?

Karena nanti saat deploy LMS, ada beberapa command yang tetap membutuhkan hak administratif, misalnya:

- install package dengan

apt install, - reload Nginx,

- mengubah permission folder tertentu,

- atau mengelola service.

Kalau user deploy tidak punya hak sudo, kita akan bolak-balik login sebagai root, dan itu justru kurang praktis serta kurang aman.

Contoh penggunaan sudo setelah login sebagai deploy

Misalnya nanti Anda login sebagai deploy, lalu ingin update package:

sudo apt updateSistem akan meminta password user deploy, bukan password root. Ini penting untuk dipahami.

Langkah setelah user deploy selesai dibuat: logout dari root lalu login ke deploy

Begitu user deploy sudah dibuat dan sudah masuk group sudo, langkah berikutnya yang sangat disarankan adalah berhenti bekerja sebagai root, lalu mulai masuk memakai user deploy.

Ini penting karena setelah lesson ini, workflow tutorial selanjutnya sebaiknya memakai user deploy, bukan root.

Cara logout dari root

Kalau Anda masih berada di terminal root, ketik:

exitSetelah itu sesi terminal root akan tertutup atau kembali ke prompt sebelumnya. Kalau Anda sedang memakai PuTTY, biasanya session akan selesai dan jendela terminal bisa ditutup.

Login ulang ke server memakai user deploy

Setelah logout dari root, buka lagi session PuTTY Anda, lalu login memakai user deploy.

Contoh alurnya:

- Buka PuTTY

- Pilih session server VPS Anda

- Klik Open

- Pada prompt login, isi username:

deploy - Masukkan password user

deployyang tadi dibuat

Contoh login sebagai deploy

login as: deploy

deploy@123.123.123.123's password:Kalau login berhasil, Anda biasanya akan melihat prompt seperti ini:

deploy@your-server:~$Perhatikan bedanya:

rootbiasanya berakhir dengan tanda#deploybiasanya berakhir dengan tanda$

Ini membantu kita cepat sadar sedang berada di user mana.

Verifikasi bahwa Anda sudah benar-benar masuk sebagai deploy

Setelah berhasil login, jalankan command berikut:

whoamiHasilnya harus:

deployLalu cek juga apakah sudo berjalan normal:

sudo apt updateJika command ini berjalan dan sistem meminta password user deploy, berarti user ini sudah siap dipakai untuk tutorial berikutnya.

Kenapa mulai sekarang sebaiknya pakai deploy?

Karena mulai setelah tahap ini, pekerjaan kita akan lebih banyak berupa aktivitas harian deployment, misalnya:

- masuk ke folder project LMS,

- clone repository atau upload source code,

- menjalankan

npm install, - menjalankan

npm run build, - mengelola file project,

- dan menjalankan command dengan

sudohanya saat perlu.

Semua ini jauh lebih aman jika dilakukan sebagai deploy.

root, lalu biasakan login kembali memakai deploy. Tutorial-tutorial berikutnya sebaiknya dijalankan dari user deploy, kecuali jika ada instruksi khusus yang memang perlu root.Checklist setelah user deploy dibuat

Setelah selesai membuat user, lakukan pengecekan cepat berikut:

- Cek apakah user deploy sudah ada

id deploy - Cek apakah deploy masuk group sudo

groups deployHasilnya seharusnya memuat

sudo. - Pastikan home directory user tersedia

ls -la /homeHarus ada folder

/home/deploy. - Logout dari root

exit - Login kembali sebagai deploy

Masuk lagi ke server memakai usernamedeploy. - Verifikasi user aktif

whoamiHasilnya harus

deploy.

Contoh hasil pengecekan group

root@your-server:~# groups deploy

deploy : deploy sudoKalau sudo muncul di hasil ini, berarti user deploy sudah punya hak sudo.

Password user deploy juga harus disimpan baik-baik

Sama seperti password root, password user deploy juga harus disimpan aman. Jangan sampai nanti root sudah dinonaktifkan untuk login SSH, tetapi password deploy malah lupa. Itu bisa membuat akses ke server jadi ribet.

deploy dengan aman. Dalam workflow server yang sehat, user inilah yang justru akan lebih sering dipakai daripada root.Apakah nama user harus deploy?

Tidak harus. Anda bisa memakai nama lain seperti ubuntu, admin, lms, atau nama tim Anda. Tetapi untuk course ini, memakai nama deploy memudahkan kita menjaga konsistensi tutorial dan command berikutnya.

Contoh pola kerja setelah lesson ini

Setelah user deploy tersedia, pola kerja kita nanti menjadi lebih rapi:

- Login awal dan setup inti: pakai

root - Kerja harian deployment: pakai

deploy - Kalau butuh hak administratif: gunakan

sudodari userdeploy

Command utama lesson ini

adduser deploy

usermod -aG sudo deploy

exitKesimpulan lesson ini

Membuat user deploy adalah langkah penting untuk membangun VPS yang lebih aman dan lebih profesional. Kita tidak ingin semua pekerjaan dilakukan langsung memakai root. Dengan user deploy, workflow deployment LMS menjadi lebih terstruktur, lebih aman, dan lebih siap untuk production.

Mulai setelah lesson ini, biasakan lanjut bekerja memakai deploy. Jadi tutorial-tutorial berikutnya dijalankan dari user deploy, kecuali jika ada instruksi khusus yang memang membutuhkan akses root.

Login ulang dengan user deploy

Menguji login ulang memakai user deploy dari PuTTY, memastikan akses berhasil, dan memverifikasi bahwa user deploy dapat memakai sudo untuk pekerjaan deployment harian.

Menguji user baru untuk workflow deployment.

Login ulang dengan user deploy

Setelah user deploy berhasil dibuat dan dimasukkan ke group sudo, kita belum boleh langsung menganggap semuanya selesai. Langkah berikutnya adalah menguji login ulang memakai user baru tersebut.

Tujuan lesson ini sangat penting: memastikan bahwa user deploy benar-benar bisa dipakai untuk bekerja sehari-hari, bukan hanya sekadar tercatat ada di server.

Kenapa perlu login ulang?

Karena sampai titik ini kita masih bekerja sebagai root. Kita perlu membuktikan tiga hal:

- user

deploybenar-benar bisa login lewat SSH / PuTTY, - password user

deploybenar dan tidak lupa, - user

deploybenar-benar bisa memakaisudo.

Kalau tiga hal ini lolos, berarti fondasi workflow deployment kita sudah jauh lebih aman.

Tujuan akhir lesson ini

Setelah lesson ini selesai, Anda seharusnya bisa:

- keluar dari sesi root,

- login lagi memakai user

deploydari PuTTY, - menjalankan command biasa,

- dan menguji command administratif memakai

sudo.

Persiapan sebelum login ulang

Sebelum menutup sesi root, pastikan beberapa hal ini sudah benar:

- user

deploymemang sudah dibuat, - user

deploysudah masuk groupsudo, - Anda masih ingat password user

deploy, - IP VPS dan port SSH masih sama dan sudah dicatat.

Kalau perlu, cek lagi dari sesi root:

groups deployHasil yang ideal kurang lebih seperti ini:

deploy : deploy sudoLangkah 1 — Keluar dari sesi root

Dari terminal root yang masih aktif, ketik:

exitAtau Anda bisa langsung menutup jendela terminal PuTTY tersebut. Tetapi memakai exit lebih rapi karena sesi ditutup dengan benar.

Langkah 2 — Buka PuTTY lagi

Sekarang buka kembali aplikasi PuTTY di Windows.

Di halaman awal PuTTY, isi setting sama seperti sebelumnya:

- Host Name (or IP address) = IP VPS Anda

- Port = biasanya

22atau port SSH yang Anda pakai - Connection type = SSH

Lalu klik Open.

Langkah 3 — Login memakai user deploy

Setelah terminal PuTTY terbuka, akan muncul prompt login:

login as:Ketik:

deployLalu tekan Enter.

Setelah itu akan diminta password. Masukkan password user deploy yang tadi dibuat saat lesson sebelumnya.

Ingat: saat mengetik password di terminal Linux, karakter memang tidak terlihat. Itu normal. Tetap ketik lalu tekan Enter.

Contoh login lengkap di PuTTY

login as: deploy

deploy@123.45.67.89's password:Jika password benar, Anda akan masuk ke server dan biasanya melihat prompt seperti ini:

deploy@your-server:~$Perhatikan tanda $ di akhir prompt. Ini biasanya menandakan bahwa Anda login sebagai user biasa, bukan root.

Langkah 4 — Verifikasi bahwa Anda benar-benar login sebagai deploy

Begitu berhasil masuk, jangan langsung lanjut ke pekerjaan lain. Verifikasi dulu user aktif dengan command berikut:

whoamiHasilnya harus:

deployAnda juga bisa cek lokasi home directory saat ini:

pwdBiasanya hasilnya:

/home/deployIni menunjukkan bahwa Anda benar-benar berada di environment user deploy.

Langkah 5 — Uji apakah sudo berfungsi

Ini langkah yang sangat penting. Jalankan command berikut:

sudo apt updateSistem akan meminta password. Masukkan password user deploy, bukan password root.

Kalau command ini berjalan normal, berarti user deploy berhasil memakai sudo.

Contoh hasil uji sudo yang berhasil

deploy@your-server:~$ sudo apt update

[sudo] password for deploy:

Hit:1 http://archive.ubuntu.com/ubuntu jammy InRelease

Reading package lists... DoneKalau sampai tahap ini sukses, maka user deploy sudah siap dipakai untuk workflow deployment sehari-hari.

Apa yang harus dicek setelah login deploy berhasil?

- Cek user aktif

whoami - Cek home directory

pwd - Cek group user

groupsHasil seharusnya memuat

sudo. - Test sudo

sudo apt update

Checklist sukses lesson ini

Lesson ini dianggap berhasil kalau semua poin berikut terpenuhi:

- PuTTY bisa terhubung ke VPS,

- login dengan user

deployberhasil, whoamimenghasilkandeploy,groupsmenampilkansudo,sudo apt updateberjalan normal.

Masalah umum dan cara membacanya

| Masalah | Arti Umum | Aksi Awal |

|---|---|---|

| Access denied | Password deploy salah atau user belum benar | Cek lagi password dan pastikan login as adalah deploy |

| User deploy tidak bisa login | User belum dibuat dengan benar atau shell bermasalah | Kembali login sebagai root dan cek id deploy |

| sudo: user is not in the sudoers file | User deploy belum masuk group sudo | Login sebagai root lalu tambahkan lagi ke group sudo |

| Password sudo tidak diterima | Yang diminta adalah password deploy, bukan password root | Masukkan password user deploy |

Kalau login deploy gagal, apa yang harus dilakukan?

Jangan panik. Selama Anda masih punya akses root, masalah ini masih bisa diperbaiki. Login lagi sebagai root, lalu cek:

id deploygroups deploypasswd deployKalau perlu, Anda bisa reset password user deploy dengan:

passwd deployLalu coba login ulang lagi dari PuTTY.

Kenapa lesson ini penting untuk deployment LMS?

Karena setelah ini kita ingin membangun kebiasaan yang benar: tidak selalu bekerja sebagai root. Untuk install dependency project, membuat folder aplikasi, menjalankan npm install, build project, dan mengelola proses deployment, user deploy akan jauh lebih aman dipakai.

deploy. Gunakan root hanya saat benar-benar diperlukan untuk tugas administratif tertentu.Contoh alur praktik singkat

- Login sebagai root

- Buat user deploy

- Tambahkan deploy ke sudo

exitdari root- Buka PuTTY lagi

- Login sebagai deploy

- Jalankan

whoami - Jalankan

sudo apt update

Kalau semua ini berjalan, berarti server Anda sudah siap untuk masuk ke tahap berikutnya.

Kesimpulan lesson ini

Login ulang dengan user deploy adalah langkah verifikasi penting untuk memastikan user non-root yang baru dibuat memang siap dipakai bekerja.

Begitu login deploy dan sudo berhasil, Anda sudah punya pola akses server yang lebih aman dan lebih profesional untuk melanjutkan deployment LMS.

Di lesson berikutnya, kita akan lanjut ke penataan yang lebih rapi lagi: struktur folder untuk LMS di dalam server.

Struktur folder untuk LMS

Memahami struktur folder yang rapi untuk LMS di VPS, alasan pemilihannya, cara membuatnya, ownership yang aman, dan pola kerja agar project mudah dikelola saat development berlanjut ke production.

Lokasi folder yang aman dan rapi untuk deployment.

Struktur folder untuk LMS

Setelah user deploy siap dipakai, langkah berikutnya adalah menentukan di mana source code LMS akan diletakkan di server. Ini kelihatan sederhana, tetapi sebenarnya sangat penting karena struktur folder yang rapi akan memudahkan kita saat install dependency, build project, menjalankan aplikasi, mengelola file environment, dan melakukan maintenance di kemudian hari.

Kalau dari awal folder project berantakan, nanti saat LMS sudah semakin besar, proses deploy akan terasa membingungkan. Karena itu, di lesson ini kita membangun kebiasaan yang benar sejak awal.

Tujuan lesson ini

Setelah lesson ini, Anda seharusnya memahami:

- folder mana yang cocok untuk menaruh aplikasi LMS di VPS,

- kenapa kita tidak menaruh project sembarangan,

- bagaimana membuat struktur folder yang rapi,

- dan bagaimana memastikan user

deploymenjadi pemilik folder project tersebut.

Kenapa struktur folder itu penting?

Karena VPS bukan hanya tempat menjalankan satu command. VPS adalah tempat aplikasi akan hidup terus-menerus. Nantinya kita akan bekerja dengan banyak hal sekaligus:

- source code project,

- dependency

node_modules, - hasil build production,

- file environment,

- konfigurasi Nginx,

- log aplikasi,

- dan mungkin versi project berikutnya.

Kalau semua itu tidak ditata dengan baik, kita akan cepat bingung: file mana yang aktif, folder mana yang dipakai production, dan user mana yang berhak menulis ke dalamnya.

Pola folder yang kita pakai di course ini

Untuk course ini, pola yang sederhana dan rapi adalah:

/var/www/lmsIni berarti:

/var/wwwmenjadi area umum untuk project web,lmsadalah folder utama project kita.

Pola ini cukup umum, mudah diingat, dan cocok untuk LMS yang akan dijalankan dengan Nginx sebagai reverse proxy.

Kenapa memilih /var/www?

Secara tradisional, banyak aplikasi web di Linux diletakkan di bawah /var/www. Tidak wajib, tetapi ini adalah lokasi yang sangat familiar untuk project web. Keuntungannya:

- mudah dikenali sebagai lokasi aplikasi web,

- rapi saat nanti ada lebih dari satu project,

- mudah dijelaskan dalam tutorial dan maintenance,

- cocok dengan workflow Nginx dan deployment umum.

Jadi bukan karena ini satu-satunya tempat yang benar, tetapi karena ini tempat yang masuk akal dan profesional untuk project web.

Apakah boleh pakai folder lain?

Boleh. Secara teknis Anda bisa menaruh project di lokasi lain seperti:

/home/deploy/lms/opt/lms/srv/lms

Tetapi untuk course ini kita memakai /var/www/lms agar pembelajaran konsisten dan mudah diikuti. Saat belajar deployment, konsistensi jauh lebih penting daripada terlalu banyak variasi pilihan.

Struktur dasar yang akan kita buat

Di tahap awal, struktur minimumnya bisa sesederhana ini:

/var/www/

└── lms/

├── frontend/

├── shared/ (opsional, jika nanti diperlukan)

├── backups/ (opsional)

└── logs/ (opsional)Kalau saat ini project Anda baru fokus di frontend LMS berbasis Next.js, maka struktur paling sederhana dan aman adalah:

/var/www/lms/frontendJadi source code frontend akan berada di sana.

Pola paling sederhana untuk project saat ini

Karena dari file yang sudah kita pakai, fokus saat ini adalah frontend, maka pola awal yang cocok adalah:

/var/www/lms/frontendNanti saat Anda masuk ke folder itu, di sanalah Anda bisa:

- clone repository,

- menjalankan

npm install, - menjalankan

npm run build, - dan menjalankan aplikasi production.

Cara membuat folder project

Kalau Anda masih login sebagai root, buat folder utamanya terlebih dahulu:

mkdir -p /var/www/lmsKalau ingin langsung membuat folder frontend juga:

mkdir -p /var/www/lms/frontendOption -p membuat command ini aman dijalankan walaupun parent folder belum ada.

Kenapa ownership folder penting?

Membuat folder saja belum cukup. Kita juga harus memastikan bahwa user yang akan bekerja di dalam folder itu adalah user yang tepat, yaitu deploy.

Kalau ownership folder masih milik root, lalu nanti Anda login sebagai deploy, bisa saja Anda tidak bisa menulis file, tidak bisa clone project, atau tidak bisa melakukan build dengan nyaman.

Command untuk mengubah ownership folder

Setelah folder dibuat, ubah pemiliknya ke user deploy:

chown -R deploy:deploy /var/www/lmsArtinya:

deploysebagai user owner,deploysebagai group owner,-Rberarti berlaku rekursif ke seluruh isi folder.

Kenapa bukan root yang tetap jadi owner?

Karena kita sudah memutuskan bahwa pekerjaan deploy harian akan dilakukan dengan user deploy. Maka sangat masuk akal jika folder project juga dimiliki oleh user tersebut.

Pola yang sehat adalah:

- konfigurasi inti sistem: bisa dikelola via

sudo, - folder project aplikasi: dimiliki user

deploy, - workflow harian: dijalankan dari user

deploy.

Contoh alur lengkap pembuatan folder

sudo mkdir -p /var/www/lms/frontend

sudo chown -R deploy:deploy /var/www/lmsKalau Anda sedang login sebagai root, sudo tidak wajib. Tetapi kalau Anda sudah login sebagai deploy, gunakan sudo.

Cara mengecek hasilnya

Gunakan command berikut:

ls -la /var/wwwLalu untuk melihat isi folder LMS:

ls -la /var/www/lmsUntuk melihat ownership lebih jelas:

stat /var/www/lmsAtau cukup:

ls -ld /var/www/lmsHasil yang kita harapkan adalah owner folder terlihat sebagai deploy deploy.

Contoh hasil yang ideal

drwxr-xr-x 3 deploy deploy 4096 Apr 22 10:00 /var/www/lmsKalau owner dan group sama-sama deploy, itu pertanda bagus untuk workflow kita.

Apakah perlu membuat banyak folder sejak awal?

Tidak perlu berlebihan. Untuk fase awal, jangan buat struktur yang terlalu rumit. Fokus kita adalah menyiapkan folder yang cukup untuk bekerja dengan rapi.

Untuk kondisi LMS Anda saat ini, pola sederhana berikut sudah sangat cukup:

/var/www/lms/frontendNanti jika project berkembang, kita bisa menambah folder lain secara bertahap, misalnya:

/var/www/lms/backupsuntuk backup manual,/var/www/lms/shareduntuk file bersama,/var/www/lms/releasesjika suatu hari ingin pola deployment versioned.

Tetapi untuk belajar VPS dan deploy pertama, jangan terlalu jauh dulu. Yang penting adalah jelas, sederhana, dan bisa dipakai.

Contoh struktur yang mudah dipahami untuk tahap sekarang

/var/www/lms/

└── frontend/

├── package.json

├── next.config.js

├── src/

├── public/

└── .env.production (nanti jika diperlukan)Dengan pola ini, saat Anda masuk ke folder project, semuanya terasa jelas. Anda tahu di mana posisi project, di mana menjalankan command npm, dan di mana hasil build akan terbentuk.

Pola kerja yang akan kita pakai nanti

Nanti alurnya akan seperti ini:

- Login ke VPS sebagai

deploy - Masuk ke folder project

cd /var/www/lms/frontend - Clone source code atau upload project ke sana

- Install dependency

npm install - Build production

npm run build - Jalankan aplikasi dan hubungkan dengan Nginx

Semua workflow ini akan jauh lebih rapi kalau struktur foldernya sudah benar dari awal.

Kesalahan umum yang perlu dihindari

- Menaruh project di folder acak seperti langsung di root home tanpa pola yang jelas.

- Folder dimiliki root padahal kerja harian memakai deploy.

- Membuat struktur terlalu rumit sejak awal padahal project masih sederhana.

- Tidak konsisten nama folder sehingga nanti bingung mana folder aktif production.

/var/www/lms/frontend adalah pilihan yang sangat baik.Contoh command lengkap lesson ini

sudo mkdir -p /var/www/lms/frontend

sudo chown -R deploy:deploy /var/www/lms

ls -ld /var/www/lms

ls -la /var/www/lmsKesimpulan lesson ini

Struktur folder yang rapi adalah fondasi workflow deployment yang sehat. Untuk LMS ini, kita memakai pola sederhana dan profesional di /var/www/lms, dengan source code frontend berada di /var/www/lms/frontend.

Setelah folder dibuat dan ownership-nya benar untuk user deploy, kita siap masuk ke tahap berikutnya di module berikutnya: mengamankan server, lalu melanjutkan ke install stack deployment LMS.

Mengubah port SSH

Memahami apa itu SSH, kenapa port SSH sering diubah dari default, apa risikonya jika dibiarkan di port standar, dan bagaimana cara menggantinya dengan aman di Ubuntu VPS.

Panduan dasar mengganti port SSH di Ubuntu.

Mengubah port SSH

Sebelum kita mengubah port SSH, kita perlu memahami dulu apa itu SSH secara sederhana.

Apa itu SSH?

SSH adalah singkatan dari Secure Shell. Dummy paling gampangnya, SSH adalah jalur aman untuk masuk ke server dari jarak jauh. Jadi saat kita membuka VPS lewat PuTTY, sebenarnya kita sedang masuk ke server melalui layanan SSH.

Kalau diibaratkan, server adalah rumah, dan SSH adalah pintu masuk resminya. Selama pintu itu terbuka dan kita punya credential yang benar, kita bisa masuk lalu menjalankan command dari komputer kita ke VPS.

Kenapa port SSH biasanya 22?

Secara default, SSH memakai port 22. Karena ini adalah default standar, hampir semua orang tahu bahwa banyak server Linux membuka SSH di port ini.

Masalahnya, bot internet juga tahu hal yang sama. Jadi port 22 adalah target yang sangat sering dipindai otomatis.

Kenapa port SSH sering diubah?

Port SSH sering diubah untuk mengurangi noise dan serangan otomatis yang menarget port default. Jadi ini bukan perlindungan utama, tetapi salah satu lapisan keamanan tambahan yang cukup berguna.

Kalau port 22 dibiarkan terbuka, server Anda akan lebih sering menerima percobaan login otomatis dari bot yang memindai internet.

Apa risiko jika port SSH tidak diubah?

- Lebih sering terkena brute-force attempt — bot akan mencoba username dan password berulang kali.

- Log server menjadi lebih berisik — karena banyak percobaan login otomatis tercatat.

- Menambah permukaan serangan — terutama jika password lemah atau root login masih aktif.

- Lebih mudah terdeteksi oleh scanning otomatis — karena port 22 adalah target paling umum.

Perlu dipahami: mengubah port SSH tidak membuat server kebal, tetapi bisa membantu mengurangi serangan otomatis level dasar. Jadi ini lebih seperti menggeser pintu masuk utama dari lokasi yang terlalu mudah ditebak.

Apakah mengubah port SSH wajib?

Tidak mutlak wajib, tetapi sangat disarankan untuk server yang akan dibuka ke internet. Dalam course ini, kita anggap ini sebagai bagian dari server hardening dasar.

Prinsip penting sebelum mengubah port SSH

Sebelum mengganti port, ada dua hal yang wajib diingat:

- Jangan tutup session SSH yang sedang aktif sebelum Anda yakin port baru bisa dipakai untuk login.

- Kalau memakai firewall, port baru harus dibuka juga. Kalau tidak, Anda bisa terkunci dari server.

Cara mengubah port SSH di Ubuntu

Login ke server, lalu buka file konfigurasi SSH:

sudo nano /etc/ssh/sshd_configCari baris yang berisi #Port 22 atau Port 22. Lalu ubah menjadi port baru, misalnya:

Port 2222Anda boleh memakai angka lain juga, asalkan:

- bukan port yang sedang dipakai service lain,

- mudah Anda ingat,

- dan nanti dibuka juga di firewall.

Contoh langkah edit

- Buka file konfigurasi SSH

sudo nano /etc/ssh/sshd_config - Cari bagian port

- Ubah menjadi misalnya:

Port 2222 - Simpan file

- Restart service SSH

Restart service SSH

Setelah konfigurasi disimpan, jalankan:

sudo systemctl restart sshAtau pada beberapa sistem bisa juga:

sudo systemctl restart sshdNamun untuk Ubuntu, ssh biasanya sudah benar.

Kalau server memakai UFW firewall

Kalau firewall UFW sudah aktif, jangan lupa buka port baru sebelum Anda mencoba login ulang:

sudo ufw allow 2222Kalau sebelumnya port 22 hanya dipakai untuk SSH dan nanti memang ingin ditutup, lakukan itu setelah login lewat port baru berhasil diuji.

Urutan aman yang disarankan

- Edit file SSH config

sudo nano /etc/ssh/sshd_config - Ubah port, misalnya jadi

2222 - Simpan file

- Buka port baru di firewall jika firewall aktif

sudo ufw allow 2222 - Restart service SSH

sudo systemctl restart ssh - Buka PuTTY baru dan test login memakai port baru

- Kalau berhasil, baru lanjutkan hardening berikutnya

Cara login dari PuTTY setelah port diganti

Setelah port diubah, saat membuka PuTTY Anda harus mengganti field Port dari 22 menjadi port baru, misalnya 2222. Kalau memakai Saved Session, jangan lupa update session itu lalu simpan lagi.

Contoh konfigurasi baru di PuTTY

- Host Name → IP VPS Anda

- Port →

2222 - Connection Type → SSH

Kesalahan umum yang perlu dihindari

- Mengubah port SSH tetapi lupa membuka port baru di firewall

- Menutup session lama sebelum test login ke port baru

- Lupa mengganti port di PuTTY sehingga mengira server error

- Memilih port baru yang bentrok dengan service lain

Contoh command inti lesson ini

sudo nano /etc/ssh/sshd_configPort 2222sudo ufw allow 2222sudo systemctl restart sshKesimpulan lesson ini

SSH adalah jalur aman untuk masuk ke server dari jarak jauh. Karena port default SSH yaitu 22 sangat umum diketahui, banyak bot internet menargetkannya secara otomatis. Dengan mengubah port SSH, kita menambahkan satu lapisan hardening dasar agar server tidak terlalu mudah menjadi target scanning otomatis.

Namun ingat: mengubah port SSH bukan perlindungan utama. Ini harus dipadukan dengan langkah lain seperti disable root login, firewall, dan proteksi tambahan seperti Fail2Ban.

Disable root login

Memahami kenapa root login sebaiknya dinonaktifkan, apa risiko jika tetap dibiarkan aktif, dan bagaimana menonaktifkannya dengan aman setelah user deploy siap dipakai.

Konsep keamanan dasar untuk SSH production.

Disable root login

Setelah user deploy siap dipakai, salah satu langkah hardening yang sangat penting adalah menonaktifkan login langsung sebagai root melalui SSH.

Kenapa root login sebaiknya di-disable?

User root adalah akun dengan hak akses tertinggi di server. Kalau seseorang berhasil login sebagai root, maka orang tersebut hampir bisa melakukan apa saja di VPS: mengubah konfigurasi sistem, menghapus file penting, menambah user, mematikan service, bahkan mengambil alih seluruh server.

Karena itulah, root login lewat SSH sebaiknya tidak dibiarkan terbuka untuk akses harian dari internet.

Kenapa ini relevan dengan pola course kita?

Sesuai alur course ini, kita sudah membuat user deploy dan menyiapkannya untuk workflow harian. Artinya, sekarang kita tidak perlu lagi login langsung sebagai root untuk pekerjaan rutin.

Pola yang lebih aman adalah:

- login ke server menggunakan user

deploy, - lalu gunakan

sudojika memang butuh hak administratif.

Apa risiko jika root login tidak di-disable?

- Menjadi target utama brute-force — bot internet sangat sering mencoba login ke username

root. - Risiko kompromi lebih besar — kalau password root bocor atau lemah, dampaknya langsung sangat besar.

- Tidak mengikuti prinsip least privilege — pekerjaan harian dilakukan dengan akses terlalu tinggi.

- Memperbesar dampak human error — salah command saat login sebagai root bisa merusak sistem lebih cepat.

Apakah root harus dihapus?

Tidak. Yang kita nonaktifkan adalah login root lewat SSH, bukan menghapus user root dari sistem. User root tetap ada, tetapi akses remote langsungnya dibatasi.

Prasyarat sebelum disable root login

Jangan lakukan langkah ini kalau user deploy belum benar-benar siap. Pastikan dulu:

- user

deploysudah dibuat, - user

deploysudah masuk groupsudo, - Anda sudah berhasil login memakai

deploy, sudodari userdeployberjalan normal.

deploy. Kalau tidak, Anda bisa terkunci dari VPS.Cara men-disable root login

Login ke server memakai user deploy, lalu buka file konfigurasi SSH:

sudo nano /etc/ssh/sshd_configCari baris berikut:

#PermitRootLogin prohibit-passwordatau:

PermitRootLogin yesLalu ubah menjadi:

PermitRootLogin noKalau barisnya masih diberi tanda #, hapus tanda komentar tersebut agar setting benar-benar aktif.

Contoh hasil konfigurasi yang benar

PermitRootLogin noSimpan file lalu restart SSH

Setelah file diubah dan disimpan, restart service SSH:

sudo systemctl restart sshLangkah aman setelah restart

Setelah restart, jangan langsung logout dari session aktif. Buka jendela PuTTY baru dan test login memakai user deploy.

Kalau login user deploy berhasil, barulah perubahan ini dianggap aman.

Apa yang akan terjadi setelah root login di-disable?

Setelah konfigurasi ini aktif:

- login SSH langsung sebagai

rootakan ditolak, - login harian harus memakai user biasa seperti

deploy, - hak administratif tetap bisa dipakai melalui

sudo.

Contoh workflow yang benar setelah ini

- Login PuTTY sebagai

deploy - Masuk ke server

- Jalankan command biasa untuk kerja harian

- Gunakan

sudohanya jika diperlukan

Kesalahan umum yang perlu dihindari

- Disable root login sebelum user

deploybisa dipakai - Lupa menyimpan file

sshd_config - Lupa restart service SSH setelah mengubah konfigurasi

- Tidak menguji login

deploysetelah perubahan

Command inti lesson ini

sudo nano /etc/ssh/sshd_configPermitRootLogin nosudo systemctl restart sshKesimpulan lesson ini

Root login sebaiknya di-disable karena akun root adalah target utama serangan otomatis dan memiliki hak akses tertinggi di server. Dengan menonaktifkan login root lewat SSH, kita memaksa workflow server menjadi lebih aman: masuk memakai user deploy, lalu naik hak akses hanya saat memang diperlukan dengan sudo.

Ini adalah salah satu langkah hardening paling penting setelah user deploy siap dipakai.

Install UFW Firewall

Memahami apa itu UFW, kenapa firewall perlu dipasang di VPS, apa risikonya jika tidak dipakai, dan bagaimana menginstall UFW dengan aman menggunakan user deploy.

Langkah memasang UFW firewall.

Install UFW Firewall

Setelah port SSH dibahas dan root login mulai diamankan, langkah hardening berikutnya adalah memasang firewall di VPS. Di Ubuntu, tool yang paling umum dan ramah pemula untuk ini adalah UFW.

Apa itu UFW?

UFW adalah singkatan dari Uncomplicated Firewall. Sesuai namanya, UFW dibuat untuk mempermudah pengelolaan firewall di Ubuntu.

Dummy paling sederhananya begini: kalau server adalah rumah, maka UFW membantu kita menentukan pintu mana yang boleh dibuka dan pintu mana yang harus ditutup.

Dalam konteks VPS, “pintu” itu adalah port. Jadi dengan UFW, kita bisa mengatur port mana yang boleh diakses dari internet, misalnya:

- port SSH untuk login ke server,

- port 80 untuk HTTP,

- port 443 untuk HTTPS.

Kenapa harus install UFW?

Karena VPS yang terhubung ke internet idealnya tidak membiarkan semua port terbuka begitu saja. Kita ingin server hanya membuka akses yang memang diperlukan.

Dengan UFW, kita bisa membangun kebiasaan yang sehat:

- hanya membuka port yang benar-benar dipakai,

- menutup port yang tidak perlu,

- mengurangi risiko server menjadi terlalu terbuka ke internet.

Apa risiko jika UFW tidak diinstall?

- Server lebih terbuka dari yang seharusnya — port yang tidak perlu bisa tetap bisa diakses.

- Permukaan serangan lebih luas — semakin banyak layanan terbuka, semakin besar peluang diserang.

- Lebih sulit mengontrol akses — Anda tidak punya lapisan pembatas sederhana di level OS.

- Troubleshooting keamanan jadi kurang rapi — karena tidak ada aturan firewall yang jelas dan terdokumentasi.

Apakah tanpa UFW server pasti langsung berbahaya?

Tidak selalu langsung berbahaya, tetapi jauh kurang rapi dan kurang aman. Untuk server production, firewall adalah salah satu fondasi dasar keamanan. Jadi di course ini, UFW diperlakukan sebagai langkah yang sangat disarankan.

Sesuai pola course ini: gunakan user deploy